Fare a meno delle password

Un sistema di autenticazione alternativo progettato da un’associazione di aziende tecnologiche potrebbe renderle superflue, ma ci sono vari ostacoli

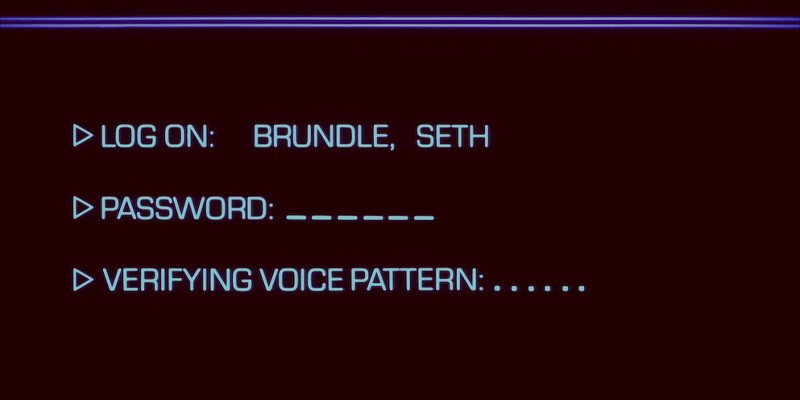

Una parte rilevante dei problemi di sicurezza in ambito informatico, come facilmente intuibile anche dai non esperti, riguarda gli accessi non autorizzati ai sistemi. Le password – sequenze di caratteri alfanumerici o anche speciali, come “%” o “£” – sono il modo più noto e comune di impedire l’utilizzo di dati e risorse informatiche a soggetti non autorizzati a farlo. Ma non sempre è un modo sufficiente, e spesso una delle ragioni è la “debolezza” di quelle password: il fatto che sia possibile individuarle più o meno facilmente.

Negli ultimi anni, una parte della ricerca in campo informatico si è concentrata sullo sviluppo di alternative alle password e, in particolare, sulla progettazione di sistemi in cui non dovere inserire password sia uno standard, la scelta predefinita. In tanti ritengono infatti relativamente sorprendente il fatto che l’eccezionale progresso tecnologico degli ultimi trent’anni non abbia prodotto modi nuovi di accedere a servizi utilizzati ogni giorno da miliardi di persone, al netto dell’implementazione di sistemi di autenticazione aggiuntivi e del perfezionamento di strumenti di gestione delle password.

Inoltre, in molti casi, gli sforzi compiuti per rendere le password più sicure sono andati in una direzione contraria alla semplificazione dell’esperienza d’uso quotidiana degli strumenti informatici. Molti dei consigli più condivisi dagli esperti – cambiare frequentemente le password, utilizzare sequenze più lunghe e con caratteri speciali, attivare l’autenticazione a due fattori – implicano procedure che complicano la vita ai malintenzionati ma rendono l’accesso ai sistemi da proteggere meno pratico e agevole anche per gli utenti autorizzati. Fattore che poi finisce per scoraggiare molte persone dal seguire concretamente quei consigli, incrementando i rischi per la sicurezza anziché ridurli.

– Leggi anche: Perché la sanità è così vulnerabile agli attacchi informatici

Giovedì 5 maggio, in concomitanza con il “World Password Day”, un’iniziativa avviata dall’azienda Intel nel 2013 per promuovere maggiore consapevolezza sul tema della sicurezza informatica, Apple ha annunciato un impegno – condiviso con Google e Microsoft – ad accelerare il lavoro per implementare e rendere disponibile sui dispositivi uno standard di autenticazione senza password chiamato FIDO.

Il nome deriva da quello dell’associazione internazionale di aziende che ha lavorato allo sviluppo dello standard nel corso degli ultimi anni, FIDO (Fast Identity Online) Alliance, e che a marzo scorso aveva annunciato di aver compiuto una serie di progressi sostanziali verso l’introduzione di un protocollo di autenticazione in grado di sostituire le password come forma di autenticazione dominante su Internet. Ad autorizzare l’accesso agli account, con il sistema progettato da FIDO, saranno i meccanismi di sblocco presenti sui dispositivi di proprietà dell’utente, in particolare lo smartphone: meccanismi già oggi basati in molti casi sul riconoscimento biometrico di caratteristiche individuali come l’impronta digitale o la fisionomia del volto.

Se ne parla da tempo su diversi siti di news e di tecnologia perché l’associazione, che esiste dal 2012, collabora da tempo con le più conosciute e importanti società di tecnologia al mondo: aziende produttrici di chip come appunto Intel e anche Qualcomm, istituti finanziari come American Express e Bank of America, e soprattutto grandi aziende di Internet e sviluppatori di sistemi operativi come Apple, Google e Microsoft. FIDO è stata fondata con l’obiettivo esplicito di sviluppare e promuovere standard di autenticazione che riducano «l’eccessiva dipendenza del mondo dalle password».

L’idea è trovare anzi un modo di fare completamente a meno delle password, come ha sintetizzato la giornalista del Wall Street Journal Katie Deighton, e utilizzare un meccanismo di sblocco del dispositivo tramite riconoscimento del volto, impronta digitale o pin: il che significa smettere di inviare su Internet informazioni importanti come le password, che possono essere intercettate da malintenzionati e utilizzate per compiere attacchi informatici.

Come spiegato più dettagliatamente in un documento condiviso a marzo da FIDO, per accedere a un account secondo il nuovo protocollo – che in futuro dovrà essere eventualmente implementato nei sistemi operativi – gli utenti utilizzeranno il proprio smartphone come dispositivo di autenticazione. In un certo senso è già così per milioni di persone che adottano ogni giorno un metodo di verifica dell’identità che prevede almeno due passaggi: l’inserimento di una password “statica” e poi di un codice OTP (one-time password), cioè una password “usa e getta” fornita da una app installata sul dispositivo, appunto, oppure inviata per sms.

– Leggi anche: Avere ottomila bitcoin in una discarica

Il problema di questo metodo in due passaggi già largamente diffuso, secondo FIDO, è sia la scomodità della procedura che il persistente rischio di esposizione ad attacchi di tipo phishing (l’invio di comunicazioni contraffatte per sembrare autentiche e sottrarre dati agli utenti). Una persona potrebbe infatti inserire inavvertitamente una OTP su un sito contraffatto, per esempio, oppure approvare una richiesta di accesso sullo smartphone senza rendersi conto che il browser punta a un sito di phishing e non alla destinazione desiderata.

Il nuovo protocollo sviluppato da FIDO dovrebbe risolvere questo problema utilizzando gli smartphone come dispositivi di autenticazione e integrando l’utilizzo della tecnologia Bluetooth presente sui dispositivi. Il Bluetooth servirebbe a permettere la comunicazione tra lo smartphone di proprietà dell’utente e il dispositivo su cui l’utente sta tentando di autenticarsi, cosa che richiederebbe quindi una necessaria vicinanza fisica tra i due dispositivi. Sarebbe secondo FIDO un miglioramento delle forme di autenticazione a due fattori che già attualmente utilizzano lo smartphone dell’utente come secondo fattore: sia in termini di sicurezza, perché aggiungerebbe una resistenza agli attacchi di tipo phishing, sia in termini di comodità, perché non richiederebbe procedure farraginose né l’utilizzo di un hardware specifico di autenticazione.

Al momento, oltre che da esistenti difficoltà tecniche legate alla possibile implementazione di questo protocollo negli attuali sistemi operativi, la prospettiva di un contesto totalmente privo di password è tuttavia ostacolata dall’inerzia generata da anni di utilizzo delle password da parte dell’utenza.

Quello delle password è un sistema con molti limiti e poco pratico, soprattutto nelle attività di tutti i giorni, ragione per cui molte persone finiscono per utilizzare la stessa password per account diversi (uno dei comportamenti più sconsigliati in assoluto dagli esperti di sicurezza informatica). Ma l’utilizzo di questo sistema, per quanto imperfetto, è talmente familiare e radicato nelle abitudini degli utenti che qualsiasi tentativo di costruire sistemi alternativi, ha scritto Wired, ha dovuto affrontare difficoltà maggiori rispetto a quelle poste dalle questioni strettamente tecniche.

Uno dei momenti più rappresentativi del tipo di inerzia dell’utenza di fronte alla prospettiva del cambiamento dei sistemi in uso, ha concluso FIDO, è l’acquisto di nuovi dispositivi. Se la procedura per configurare il nuovo smartphone è troppo complicata o farraginosa, o se non c’è un modo semplice per accedere poi nuovamente a tutte le proprie app e ai propri account, o anche se è necessario ricorrere alle password per ripristinare la proprietà di quegli account, la maggior parte degli utenti concluderà che è una scocciatura cambiare lo status quo.

– Leggi anche: L’industria dei ricatti informatici, spiegata

Il protocollo sviluppato da FIDO dovrebbe semplificare anche questo passaggio, perché in teoria non richiederebbe l’inserimento di una password nemmeno nel caso della prima autenticazione sui nuovi dispositivi da configurare, come è invece generalmente necessario fare per recuperare il proprio account quando si cambia smartphone. La scansione dei dati biometrici sarebbe sufficiente anche sui nuovi dispositivi, a patto che i sistemi operativi implementino un gestore di credenziali del tipo progettato da FIDO, che in un certo senso sarebbe simile a un gestore di password integrato.

La funzione principale dei gestori di password, particolari programmi per computer, è permettere agli utenti di generare, gestire e archiviare le proprie password in modo centralizzato e crittografato, in modo da poterle utilizzare all’occorrenza sia per applicazioni in locale che per servizi online. L’accesso al programma e il funzionamento sono di solito regolati da un’unica password: è sufficiente ricordare quella per poter gestire anche tutte le altre. La vulnerabilità di questo sistema è che scoprire la password principale rende di fatto utilizzabili tutte quelle salvate nell’archivio.

Per questa ragione, diversi gestori di password prevedono la possibilità di aggiungere alla procedura di autenticazione tramite password principale la verifica di un dato biometrico dell’utente, attraverso lo smartphone stesso, che funge in quel caso da dispositivo di autenticazione accessibile localmente. Le credenziali all’interno del sistema progettato da FIDO dovrebbero funzionare più o meno allo stesso modo dei gestori di password con scansione del dato biometrico. Ma anziché memorizzare le password, il sistema memorizzerebbe una serie di chiavi crittografiche associate ai diversi dispositivi, sincronizzati tra loro: le chiavi sarebbero protette dal sistema di sblocco tramite dato biometrico presente su ciascun dispositivo (o, in alternativa, tramite codice di accesso al dispositivo).

L’estate scorsa, alla conferenza annuale che tiene in California per gli sviluppatori di nuovi prodotti e nuove tecnologie, Apple annunciò Passkeys, un sistema che adotta lo standard di FIDO e si basa soltanto sull’identificazione biometrica tramite impronta digitale o riconoscimento del volto per l’autenticazione degli account. In pratica, ogni dispositivo genera una coppia univoca di “chiavi”, una pubblica e una privata, per ogni account di servizi creato. Il dispositivo conserva la chiave privata, che non può essere rimossa, mentre condivide quella pubblica con il server del fornitore del servizio.

Una delle principali difficoltà affrontate da FIDO nel corso degli anni è stata la ridotta interoperabilità tra le diverse tecnologie di autenticazione utilizzate da diverse aziende. Come dimostra il caso di Apple, l’integrazione del sistema di autenticazione senza password all’interno di un unico sistema operativo non pone di per sé difficoltà insormontabili. Le complicazioni subentrano con l’implementazione e condivisione di uno stesso protocollo senza password tra ecosistemi digitali di produttori diversi e concorrenti. Da questo punto di vista, secondo FIDO, l’aggiunta del passaggio che per il completamento dell’autenticazione prevede l’utilizzo della tecnologia Bluetooth, pur con una serie di limiti, offrirebbe la possibilità di utilizzare uno standard di trasmissione dati largamente condiviso.

– Leggi anche: I governi che spiano politici, giornalisti e attivisti

«Le password fanno parte del DNA del web stesso, e stiamo cercando di soppiantarle», ha detto a Wired il direttore generale di FIDO Andrew Shikiar, sostenendo che non utilizzare una password dovrebbe essere una scelta più semplice che utilizzarla. Ma per quanto promettente appaia la prospettiva di una forma dominante di autenticazione senza password, ha scritto Wired, esistono delle condizioni che anche nella migliore delle ipotesi non porterebbero alla scomparsa delle password dall’oggi al domani.

Tanto per cominciare, non tutte le persone possiedono uno smartphone, che nello schema di FIDO è in pratica l’indispensabile strumento hardware di autenticazione. Né tantomeno dispongono di più dispositivi da poter sincronizzare tra loro, altra condizione necessaria nello schema di FIDO per poter configurare un nuovo smartphone utilizzando un’autenticazione senza password. Inoltre passerebbero in ogni caso diversi anni prima che le persone possano accedere a dispositivi e versioni di sistemi operativi abbastanza recenti da supportare lo standard di FIDO. Nel frattempo, e chissà per quanto tempo, le aziende dovrebbero comunque mantenere sia schemi di accesso basati sulle password che schemi senza password, ed è noto quanto problematiche possano essere le migrazioni tecnologiche tra sistemi, ricorda Wired.

Sebbene il sistema di FIDO non condivida i dati biometrici degli utenti con i fornitori di servizi, sarebbe poi difficile da contrastare anche la riluttanza di alcune persone a utilizzare quei dati come unica forma di gestione dei propri account, ha detto al Wall Street Journal Merritt Maxim, vicepresidente e direttore della ricerca della società statunitense di analisi di mercato Forrester Research, in cui si occupa di sicurezza.

Infine, sebbene l’autenticazione senza password sia considerato un modo potenzialmente efficace di risolvere il problema del phishing, il protocollo di FIDO non sarebbe comunque infallibile sotto il profilo della sicurezza informatica. Molto dipenderà, conclude Wired, da quanto sicura sarà l’implementazione in ciascun sistema operativo: il nuovo metodo «creerà semplicemente un insieme diverso, anche se potenzialmente migliore e più sensato, di punti deboli e vulnerabilità».